Don't throw away your old webcam—here are 5 ways to repurpose it

If you own an old webcam you no longer use, don't throw it away. The old cammy still has life in it and can continue to be useful in one of the following roles.

If you own an old webcam you no longer use, don't throw it away. The old cammy still has life in it and can continue to be useful in one of the following roles.

Modern hospitals use a lot of computers. Architecturally speaking, they’re pretty typical machines—running the same CPUs and operating systems as any other PCs out there. However, they do tend to have some quirks when it comes to accessories and peripherals, as [tzukima] explores in a recent video.

The video starts by looking at typical power cables used with hospital computers and related equipment. In particular, [tzukima] talks about the common NEMA 5-15P to IEC-320-C13 style cable, which less sophisticated users might refer to as a kettle cord. In hospital-grade form, these cables are often constructed with translucent plug housings, with large cylindrical grips that make them easier to grip.

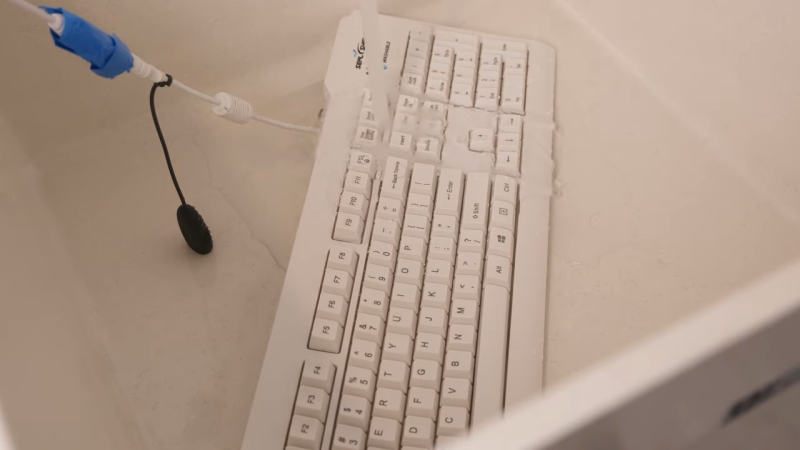

Digging further through business supply catalogs lead [tzukima] to discover further products aimed at hospital and medical users. In particular, there are a wide range of keyboards and mice that are designed for use in these environments. The most typical examples are regular peripherals that have simply been encased in silicone to make them easier to wash and disinfect where hygiene is paramount. Others, like the SealShield keyboard and mouse, use more advanced internally-sealed electronics to achieve their washable nature and IP68 ratings. These are peripherals that you can just throw in a dishwasher if you’re so inclined.

It’s a great look at weird hardware that most of us would never interact with.

As a commerce editor, I ironically miss out on a lot of deals. It isn't because I didn't see them; it's because after looking at sales for days and hours on end, my eyes sort of glaze over, and I catch the good deals and write about them, but I don't think much about whether I might want the product as well.

I don't even want to think about how much money I've spent on gaming headsets over the years. The answer is way too much, and all because it took me far too long to give up.

There are a ton of gaming-centric microphones on the market. However, you just don’t get the same level of recording quality that comes from a specialist audio brand that knows what it’s doing. And few brands in the world of microphones are as respected or as trusted as Shure.

Are you like me and type thousands of words per day on your keyboard? Is the keyboard that you’re using one of those cheap membrane-style ones? Here’s why you should stop using a membrane keyboard if you type all day and switch to mechanical.

Surge protectors can help protect your electronics from large spikes in voltage caused by weather events, other appliances, and problems with the power grid. While it’s never a bad idea to use a surge protector with your PC, you can ensure better protection by spending a bit more.

I clearly remember how happy I was when we finally got rid of the clacky keyboard that came with our original IBM PC clone in the early 90s and switched over to a quiet modern membrane keyboard. To me, this felt like the future, but then mechanical keyboards have made a massive comeback, and now carry the reputation that they're simply better than the alternatives.

Im Jahr 2018 verkündeten wir die Einführung einer Gerätesteuerung auf unserer Plattform. Sie bietet Administratoren und Sicherheitsteams die Möglichkeit, die Verwendung von USB- und anderen Peripheriegeräten im gesamten Netzwerk zu verwalten. Heute können wir die neuesten Aktualisierungen für diese Funktion bekanntgeben, die nun die individuelle Verwaltung von USB-, Bluetooth- und Bluetooth Low Energy-Geräten ermöglicht. Dank der aktualisierten Gerätesteuerungsfunktion können IT- und SOC-Teams den unterbrechungsfreien Geschäftsbetrieb für alle Benutzer sicherstellen, die auf externe Geräte angewiesen sind, dabei jedoch gleichzeitig die Angriffsoberfläche auf das absolute Minimum reduzieren.

Peripheriegeräte, die über einen USB-Anschluss oder Bluetooth verbunden werden, sind überall verbreitet. Sie sind immer noch ein wichtiges Merkmal von geschäftlich genutzten Endgeräten, ob es sich nun um Laptops, Arbeitsplatzrechner oder gar IoT-Smart-Geräte handelt. Auch Bedrohungsakteure haben erkannt, dass Peripheriegeräte mit Verbindung zu Endgeräten in Unternehmen intensiv genutzt werden. In einem kürzlich veröffentlichten Bericht wurde beispielsweise deutlich, dass sich die Cyberbedrohungen für OT-Systeme über USB-Wechseldatenträger in den vergangenen zwölf Monaten fast verdoppelt haben. Mit Malware, die über Wechseldatenträger übertragen wird, öffnen die Angreifer beispielsweise Hintertüren, richten einen persistenten Remote-Zugang ein und liefern weitere schädliche Payloads aus.

Sie denken sich kreative Möglichkeiten aus, um Benutzer dazu zu bringen, fremde USB-Sticks mit ihren Unternehmensgeräten zu verbinden. Bei einem Fall aus dem Hotel- und Gastgewerbe erhielten die Opfer einen Briefumschlag, der eine gefälschte Gutscheinkarte sowie einen USB-Stick enthielt, auf dem sich die Malware befand. Darüber hinaus sind USB-Laufwerke ein Hauptvektor für die Exfiltration vertraulicher und geschäftskritischer Daten. Die jüngste Umstellung auf die Arbeit im Homeoffice (oder an einem anderen Ort außerhalb des eigentlichen Büros) vergrößert das Risiko, dass Mitarbeiter nicht vom Unternehmen genehmigte Peripheriegeräte verbinden, um in der neuen Umgebung arbeiten zu können.

Bei der Entwicklung dieser Funktion haben wir Anforderungen wie Systemstabilität, Interoperabilität und plattformübergreifende Unterstützung (Windows und macOS) berücksichtigt.

Um die Implementierung zu vereinfachen, bietet diese Funktion maximale Granularität und Flexibilität bei der Definition von Gerätesteuerungsrichtlinien.

Sie können solche Richtlinien für das gesamte Unternehmen, einen bestimmten Standort oder sogar eine Gerätegruppe festlegen. Eine Richtlinie besteht dabei aus mehreren Gerätesteuerungsregeln.

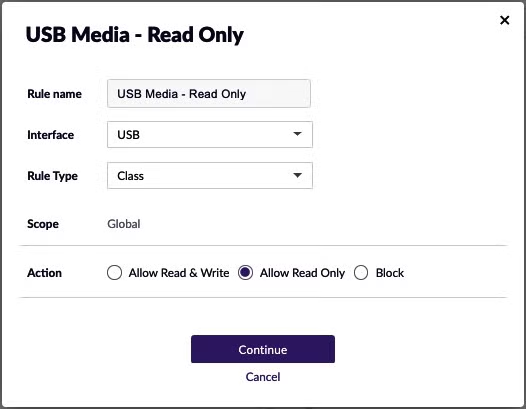

Die Regeldefinition beginnt mit der Auswahl des Schnittstellentyps (USB oder Bluetooth), dann des Regeltyps und der Aktion. Wir können zum Beispiel USB-Geräte auf Grundlage der folgenden Merkmale steuern:

Dann kommt die gewünschte Aktion:

Der Administrator kann auf diese Weise fein abgestimmte Richtlinien festlegen. So besteht etwa die Möglichkeit, eine Regel aufzustellen, die einzelnen Benutzern den Zugriff auf bestimmte Arten von USB-Geräten gewährt, anderen ausschließlich den Lesezugriff auf USB-Wechseldatenträger gestattet und für alle anderen Benutzer die Verwendung externer USB-Geräte komplett verbietet.

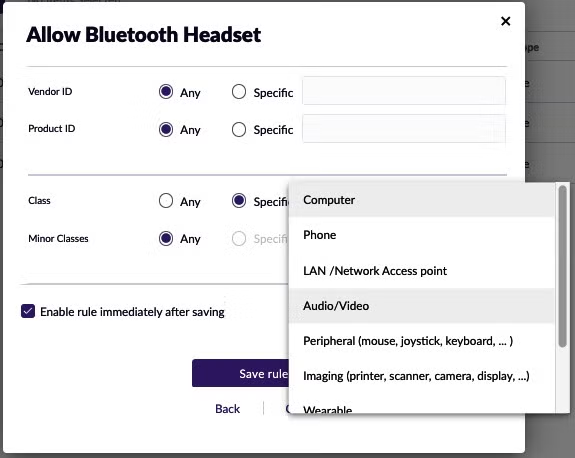

Das Bluetooth-Protokoll strotzt vor Schwachstellen – vor allem in älteren Versionen. Sicherheitsbewusste Unternehmen sollten es ihren Benutzern nicht gestatten, diese Geräte mit firmeneigenen Endgeräten (und damit mit den Netzwerken) zu verbinden.

Mit der Gerätesteuerung von SentinelOne können Sie die Nutzung aller Bluetooth-Geräte, von Geräten eines bestimmten Typs (z. B. Tastatur, Maus, Headset) oder den Betrieb von Geräten auf Grundlage der von ihnen unterstützten Bluetooth-Protokollversion zulassen oder beschränken. Mit der letzteren Option wird das mit älteren Bluetooth-Versionen verbundene Risiko reduziert.

Die Richtliniendefinition ist für Administratoren mit der SentinelOne-Gerätesteuerung also ganz einfach. Wir wissen jedoch auch, dass jeden Tag neue Geräte hinzukommen können. Deshalb müssen Administratoren flexibel und spontan entscheiden können, wie sie neue USB-Geräte zulassen wollen, sobald sie im System auftauchen (und blockiert werden).

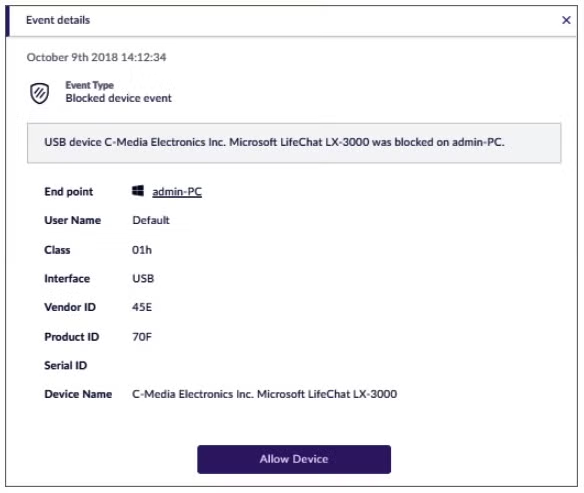

Zu diesem Zweck kann sich der Administrator im Aktivitätenprotokoll der Verwaltungskonsole alle Fälle von blockierten Geräten ansehen und das jeweils blockierte Gerät auch direkt von dort aus genehmigen.

Mit der Gerätesteuerung und der Firewall-Steuerung von SentinelOne sind nun alle Bestandteile vorhanden, um alte Virenschutz-Lösungen durch ein Produkt der nächsten Generation zu ersetzen. Ihre plattformübergreifende Bereitstellung erfolgt wie bei anderen Funktionen der Plattform über den SentinelOne-Agenten und die gleiche Verwaltungskonsole.

The post Feature Spotlight – Verbesserte USB- und Bluetooth-Gerätesteuerung appeared first on SentinelOne DE.